宝塔-访问限制访问

2、封禁境外访问,恶意源头大部分来自境外流量,如果不是有国外业务的话直接禁了,境外流量不会对你网站提供任何益处,如果用了cdn还需要在cdn上设置区域黑白名单

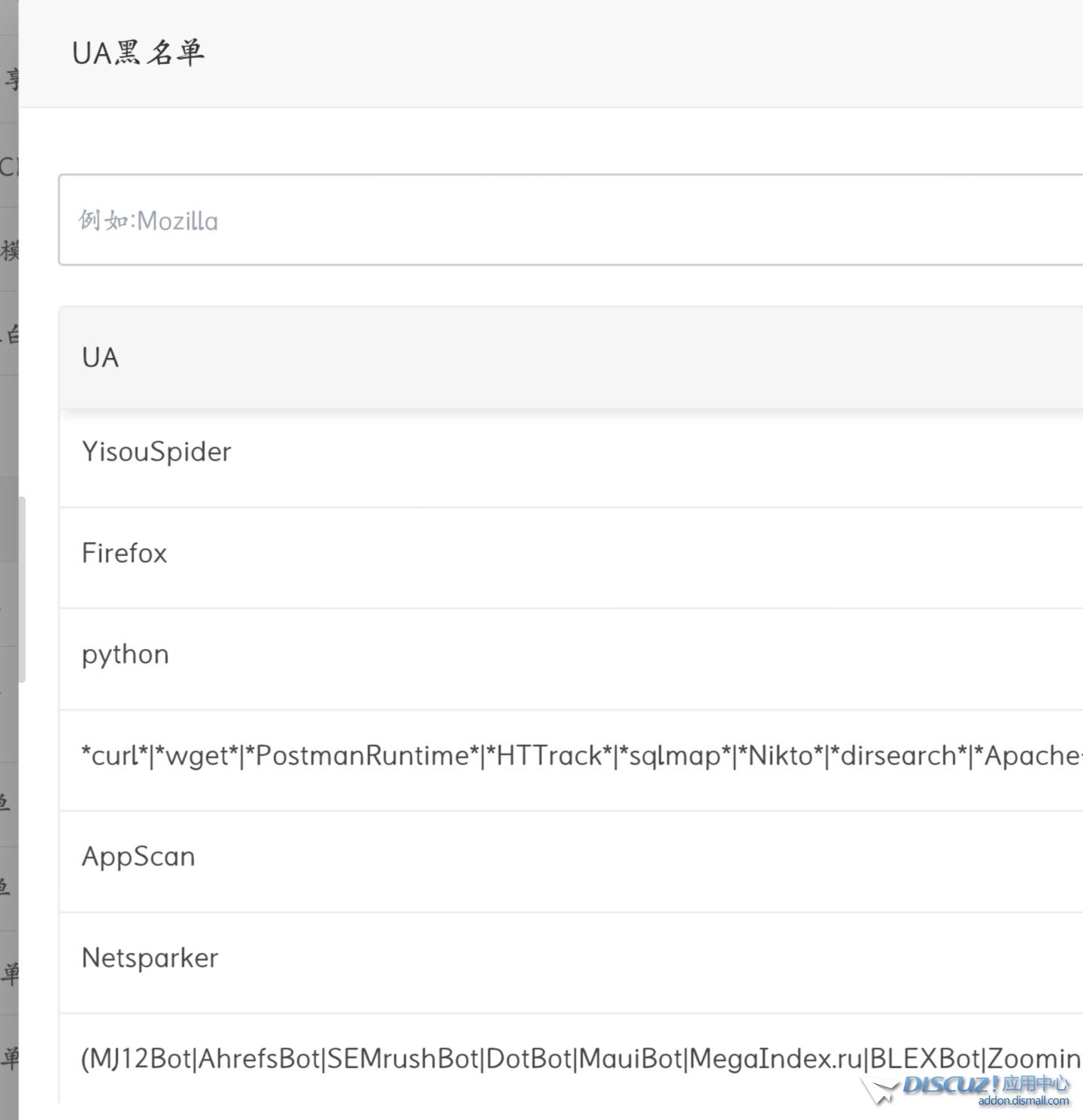

3、UA限制,重点是Firefox

4、nginx设置:宝塔-网站-配置文件

合适位置添加下面设置 (其作用不懂可以问AI)

- # 安全相关配置

- ssl_stapling on;

- ssl_stapling_verify on;

- ssl_session_cache shared:SSL:10m;

- ssl_session_timeout 10m;

- resolver 119.29.29.29 182.254.116.116 valid=300s;

- resolver_timeout 5s;

-

- # HTTP 安全头

- add_header Strict-Transport-Security "max-age=31536000; includeSubDomains; preload";

- add_header X-Frame-Options SAMEORIGIN;

- add_header X-Content-Type-Options "nosniff" always;

- add_header Referrer-Policy "strict-origin-when-cross-origin";

- add_header Set-Cookie "Path=/; HttpOnly; Secure; SameSite=Strict";

-

关注公众号

关注公众号 有偿服务微信

有偿服务微信 有偿服务QQ

有偿服务QQ![]() 皖公网安备34010302002376号 )|网站地图|

皖公网安备34010302002376号 )|网站地图|